Spring Boot 整合 Spring Security 构建安全 Web 应用

概述

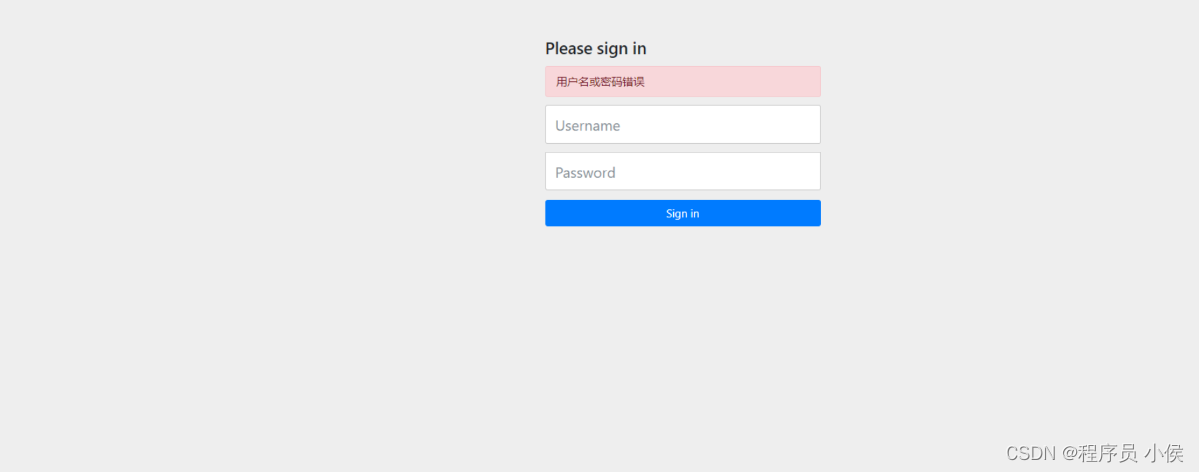

Spring Security 是一个功能强大的身份验证和访问控制框架,专为 Spring 应用程序设计。它提供了全面的安全服务,包括身份验证(Authentication)、授权(Authorization)、攻击防护(如 CSRF、会话固定)等。本文将详细介绍如何在 Spring Boot 应用程序中整合 Spring Security,构建一个安全可靠的 Web 应用基础架构。

1. 添加依赖

首先,需要在项目的 pom.xml 文件中引入必要的依赖。除了 Spring Security 核心模块外,通常还需要引入 Web 启动器以支持 Web 请求处理。

<dependencies>

<!-- Spring Boot Web Starter -->

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-web</artifactId>

</dependency>

<!-- Spring Security -->

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-security</artifactId>

</dependency>

<!-- Thymeleaf (可选,用于模板渲染) -->

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-thymeleaf</artifactId>

</dependency>

</>